สรุปแนวคิดจาก NSA

ในยุคที่ภัยคุกคามทางไซเบอร์มีความซับซ้อนและเกิดขึ้นตลอดเวลา การป้องกันระบบด้วยแนวคิดแบบเดิมที่ “เชื่อใจคนในองค์กร” หรือพึ่งพาเพียง Firewall ที่ขอบเครือข่าย ไม่เพียงพออีกต่อไป นี่คือเหตุผลที่แนวคิด Zero Trust Architecture (ZTA) กลายเป็นมาตรฐานด้าน Cybersecurity ที่องค์กรทั่วโลกให้ความสำคัญ

บทความนี้สรุปแนวคิดสำคัญจากเอกสาร Zero Trust Implementation Guideline – Primer โดย National Security Agency (NSA) เพื่อช่วยให้องค์กรเข้าใจ Zero Trust อย่างถูกต้อง และนำไปปรับใช้ได้จริง

Zero Trust คืออะไร?

Zero Trust คือแนวคิดด้านความมั่นคงปลอดภัยที่ตั้งอยู่บนหลักการสำคัญ 2 ประการคือ

- Never Trust, Always Verify

ไม่เชื่อใจผู้ใช้ อุปกรณ์ หรือระบบใด ๆ โดยอัตโนมัติ - Assume Breach

สมมติว่าระบบอาจถูกโจมตีแล้วเสมอ และต้องออกแบบการป้องกันเผื่อเหตุการณ์นั้นไว

ทุกการเข้าถึงระบบ ข้อมูล หรือแอปพลิเคชัน ต้องผ่านการตรวจสอบ ยืนยันตัวตน และอนุญาตสิทธิ์อย่างเหมาะสมทุกครั้ง ไม่ว่าจะมาจากภายในหรือภายนอกองค์กร

ทำไม Zero Trust ถึงสำคัญ

รัฐบาลสหรัฐอเมริกากำหนดให้ Zero Trust เป็นนโยบายระดับชาติ ผ่าน Executive Order 14028 หลังจากพบว่าการโจมตีสมัยใหม่สามารถเจาะผ่านระบบป้องกันแบบดั้งเดิมได้ง่าย ไม่ว่าจะเป็น

- Credential Theft

- Ransomware

- Supply Chain Attack

- Insider Threat

Zero Trust จึงถูกออกแบบมาเพื่อลดความเสี่ยงตั้งแต่ต้นทางและจำกัดผลกระทบเมื่อเกิดเหตุโจมตี

| Zero Trust ไม่ใช่แค่เทคโนโลยี แต่คือ Mindset

Zero Trust คือการเปลี่ยนวิธีคิด ไม่ใช่แค่การลงทุนในเทคโนโลยี

National Security Agency (NSA) ระบุไว้อย่างชัดเจนว่า Zero Trust ไม่ใช่การซื้อหรือติดตั้งโซลูชันใดโซลูชันหนึ่ง แต่คือการเปลี่ยนแปลง แนวคิดและวิธีการบริหารความมั่นคงปลอดภัยขององค์กรทั้งระบบ ตั้งแต่ระดับนโยบาย กระบวนการ ไปจนถึงเทคโนโลยีที่ใช้งานจริง

แนวคิด Zero Trust ตั้งอยู่บนสมมติฐานว่าไม่มีผู้ใช้ อุปกรณ์ หรือระบบใดที่ควรถูกเชื่อถือโดยอัตโนมัติ ไม่ว่าจะอยู่ภายในหรือภายนอกองค์กร ทุกการเข้าถึงต้องผ่านการตรวจสอบและยืนยันอย่างเหมาะสมเสมอ

ภายใต้กรอบแนวคิดนี้ องค์กรจำเป็นต้องมีความสามารถสำคัญหลายประการเพื่อรองรับการดำเนินงานในสภาพแวดล้อมที่ภัยคุกคามเปลี่ยนแปลงตลอดเวลา

ประการแรก องค์กรต้องสามารถตรวจสอบทุก Access Request อย่างต่อเนื่อง ไม่ใช่เพียงการยืนยันตัวตนครั้งแรกเมื่อเข้าสู่ระบบ แต่ต้องมีการประเมินสิทธิ์และบริบทของการเข้าถึงตลอดช่วงเวลาการใช้งาน เพื่อให้มั่นใจว่าการเข้าถึงนั้นยังคงเหมาะสมและปลอดภัย

ประการที่สอง คือการตรวจสอบสถานะความปลอดภัยของอุปกรณ์ (Device Posture) อุปกรณ์ที่ใช้เข้าถึงระบบต้องมีสถานะที่เป็นไปตามนโยบายด้านความปลอดภัย เช่น การอัปเดตแพตช์ ระบบป้องกันมัลแวร์ และการตั้งค่าที่ปลอดภัย หากอุปกรณ์ไม่ผ่านเกณฑ์ องค์กรต้องสามารถจำกัดหรือปฏิเสธการเข้าถึงได้ทันที

นอกจากนี้ องค์กรต้องให้ความสำคัญกับการบันทึกและวิเคราะห์พฤติกรรมของผู้ใช้และระบบ เพื่อสร้างความสามารถในการมองเห็น (Visibility) อย่างรอบด้าน ข้อมูลจาก Log และการวิเคราะห์พฤติกรรมช่วยให้องค์กรสามารถตรวจจับความผิดปกติการใช้งานที่เบี่ยงเบนจากปกติ หรือสัญญาณของการโจมตีได้ตั้งแต่ระยะเริ่มต้น

สุดท้าย องค์กรต้องมีความพร้อมในการตอบสนองและฟื้นฟูระบบเมื่อเกิด Incident Zero Trust ยอมรับความจริงว่าการโจมตีอาจเกิดขึ้นได้เสมอ ดังนั้น การมีแผนรับมือ การตอบสนองที่รวดเร็ว และกระบวนการฟื้นฟูที่ชัดเจน จึงเป็นองค์ประกอบสำคัญในการลดผลกระทบและรักษาความต่อเนื่องของธุรกิจ

แนวคิดการออกแบบ Zero Trust Architecture

การออกแบบ Zero Trust ที่มีประสิทธิภาพควรเริ่มจาก

- ระบุข้อมูลและระบบสำคัญ (Crown Jewels) ขององค์กร

- ออกแบบการป้องกันจาก “ด้านในออกด้านนอก”

- ใช้หลัก Least Privilege ให้สิทธิ์เท่าที่จำเป็น

- ตรวจสอบและบันทึก Traffic และ Activity ทุกระดับ

- ใช้ Context หลายปัจจัย เช่น ผู้ใช้ อุปกรณ์ ตำแหน่ง และพฤติกรรม

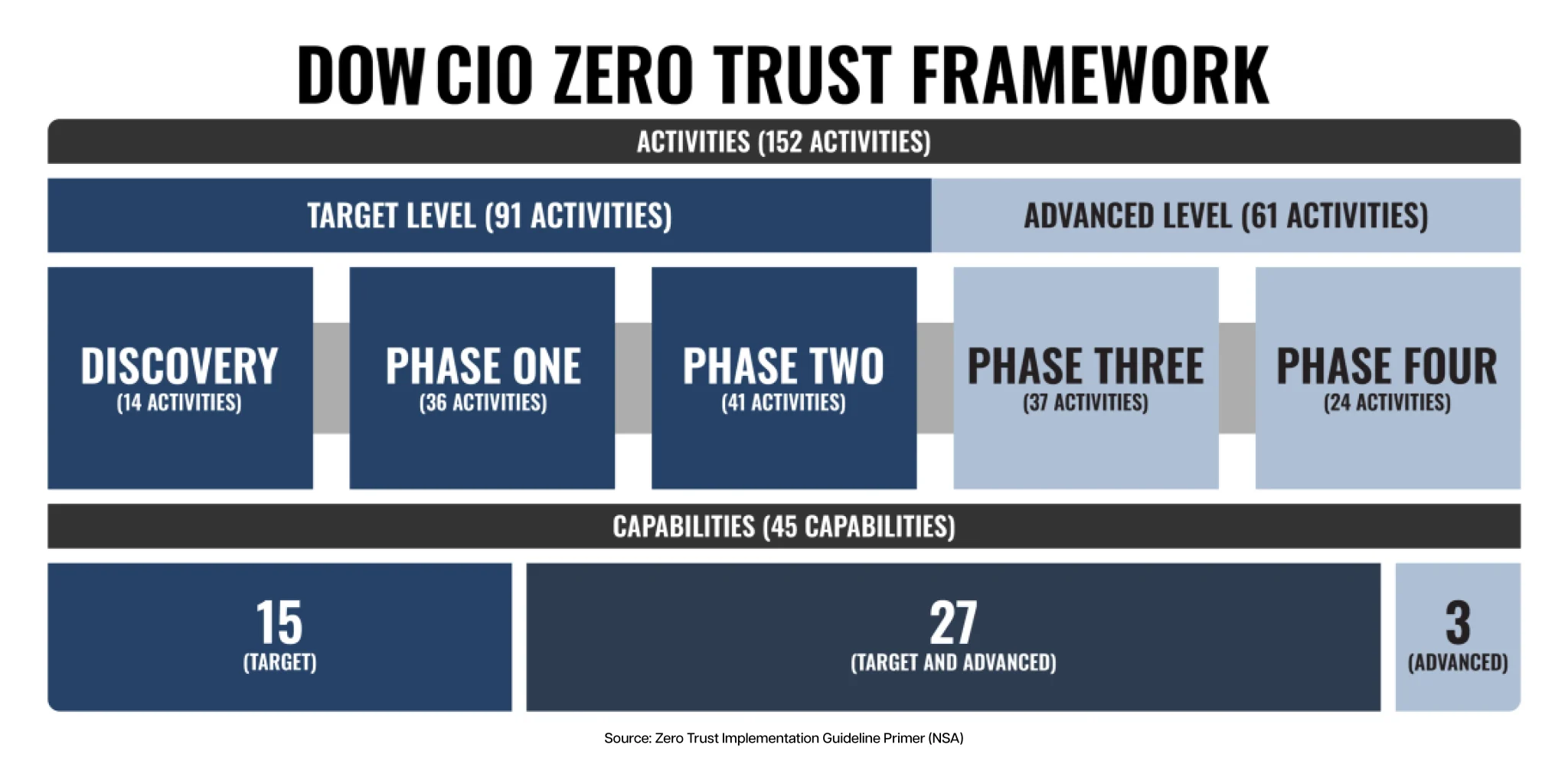

การทำ Zero Trust ต้องทำเป็น Phase

เอกสารของ NSA แนะนำให้ทำ Zero Trust เป็นลำดับขั้น ไม่จำเป็นต้องทำทั้งหมดพร้อมกัน โดยแบ่งเป็น

- Discovery Phase – สำรวจผู้ใช้ อุปกรณ์ แอปพลิเคชัน และข้อมูล

- Phase One – สร้างพื้นฐานด้าน Identity, Device และ Access Control

- Phase Two – เริ่มบูรณาการโซลูชัน Zero Trust อย่างเต็มรูปแบบ

(Phase ขั้นสูงจะพัฒนาต่อในอนาคต)

แนวทางนี้ช่วยให้องค์กรเริ่มจากจุดที่พร้อมและค่อย ๆ ยกระดับความมั่นคงปลอดภัย

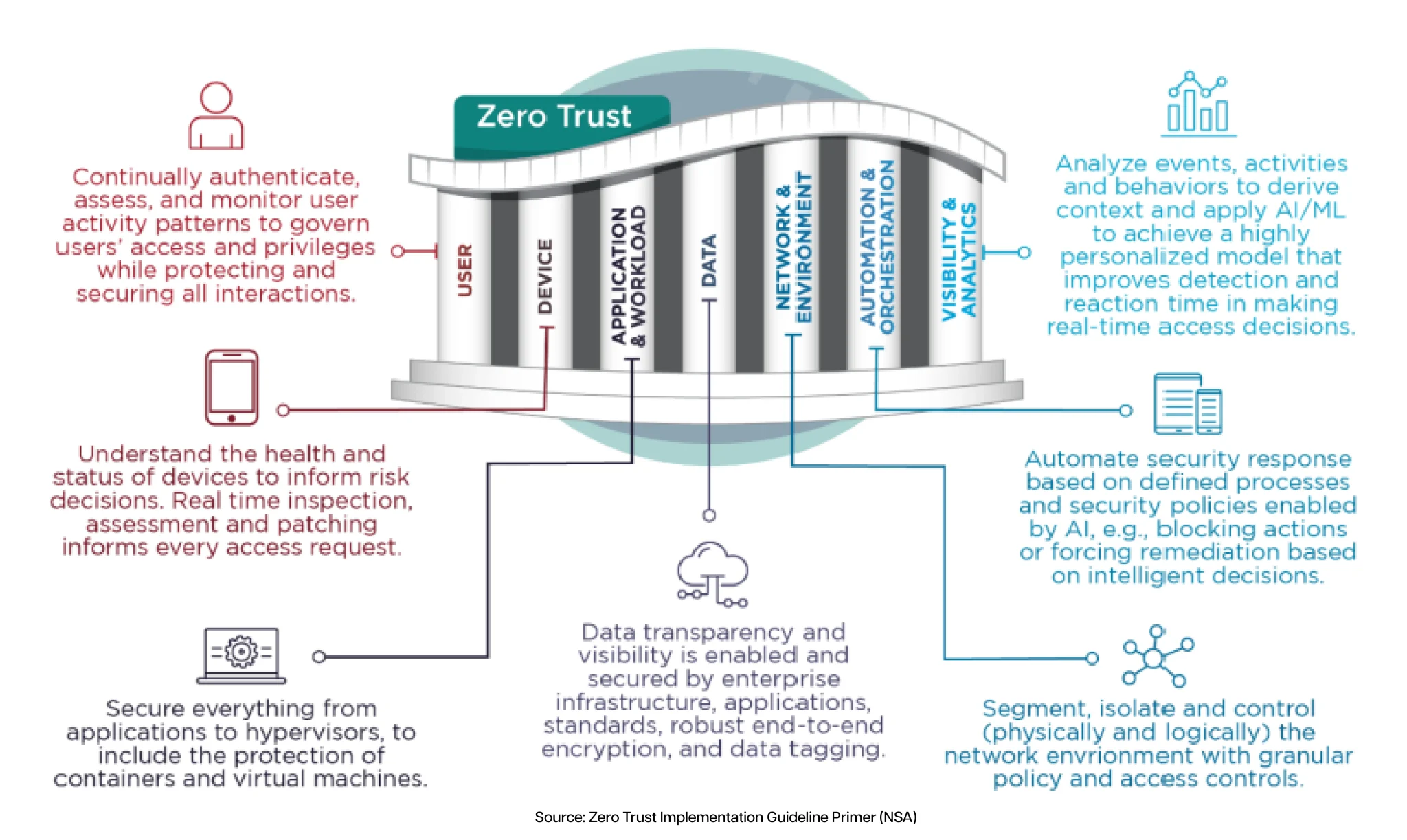

7 Pillars ของ Zero Trust

เสาหลักของ Zero Trust ถูกออกแบบมาเพื่อเป็นกรอบการรักษาความมั่นคงปลอดภัยสำหรับระบบ IT สมัยใหม่ ที่สอดคล้องกับกรอบแนวคิด DoW Zero Trust (ZT) Framework โดยเน้นหลักการสำคัญดังนี้

– การยืนยันและตรวจสอบอย่างต่อเนื่อง (Continuous Verification)

– การประเมินและยืนยันความถูกต้องของตัวตนและบริบท (Validation)

– การควบคุมการเข้าถึงอย่างเข้มงวด (Strict Access Control)

– การปกป้องข้อมูลอย่างเป็นระบบ (Data Protection)

เพื่ออธิบายความสัมพันธ์และบทบาทของแต่ละ Pillar ในการเสริมสร้างความมั่นคงปลอดภัยขององค์กร

องค์ประกอบหลักของ Zero Trust

- User (ผู้ใช้งาน)

มีการยืนยันตัวตน ประเมินความเสี่ยง และติดตามพฤติกรรมของผู้ใช้อย่างต่อเนื่อง เพื่อควบคุมสิทธิ์การเข้าถึงและสิทธิ์พิเศษ (Privileges) ให้เหมาะสมกับบริบท พร้อมทั้งปกป้องการโต้ตอบทั้งหมดให้มีความปลอดภัย

- Device (อุปกรณ์)

ตรวจสอบสถานะและความปลอดภัยของอุปกรณ์ก่อนอนุญาตการเข้าถึง เช่น สถานะการอัปเดตแพตช์ ความเสี่ยงจากมัลแวร์ และการตั้งค่าความปลอดภัย การประเมินนี้จะถูกนำมาใช้กับทุกคำขอในการเข้าถึงแบบเรียลไทม์

- Application & Workload (แอปพลิเคชันและเวิร์กโหลด)

ปกป้องทุกองค์ประกอบของระบบงาน ตั้งแต่แอปพลิเคชันไปจนถึงโครงสร้างพื้นฐาน รวมถึง Container, Virtual Machine และ Hypervisor ไม่มีระบบใดได้รับความเชื่อถือโดยอัตโนมัติ แม้อยู่ภายในองค์กร

- Data (ข้อมูล)

สร้างความโปร่งใสและการมองเห็นข้อมูล พร้อมปกป้องข้อมูลด้วยมาตรฐานองค์กร เช่น การเข้ารหัสแบบ End-to-End การกำหนดมาตรฐานการเข้าถึง และการติดป้ายกำกับข้อมูล เพื่อให้มั่นใจว่าข้อมูลถูกใช้งานอย่างถูกต้องและปลอดภัย

- Network & Environment (เครือข่ายและสภาพแวดล้อมทางไอที)

ควบคุมและแยกเครือข่ายทั้งเชิงกายภาพและเชิงตรรกะ ด้วยนโยบายการเข้าถึงแบบละเอียด (Granular Access Control) เพื่อลดความเสี่ยงจากการเคลื่อนย้ายของภัยคุกคามภายในเครือข่าย

- Automation & Orchestration (ระบบอัตโนมัติ)

ใช้ระบบอัตโนมัติและ AI ในการตอบสนองด้านความปลอดภัยตามกระบวนการและนโยบายที่กำหนดไว้ เช่น การบล็อกการเข้าถึง หรือบังคับให้แก้ไขความเสี่ยงโดยอัตโนมัติ ช่วยลดเวลาการตอบสนองและความผิดพลาดจากมนุษย์

- Visibility & Analytics (การมองเห็นและการวิเคราะห์)

รวบรวม วิเคราะห์เหตุการณ์ กิจกรรม และพฤติกรรมจากทุกองค์ประกอบของระบบ เพื่อนำข้อมูลมาสร้างบริบทด้วย AI/ML ช่วยเพิ่มความแม่นยำในการตรวจจับภัยคุกคามและตัดสินใจด้านการเข้าถึงแบบเรียลไทม์

แม้แนวคิด Zero Trust Architecture จะเป็นกรอบการรักษาความมั่นคงปลอดภัยที่มีประสิทธิภาพ แต่การเริ่มต้นนำมาใช้งานจริงในองค์กรอาจเป็นเรื่องท้าทาย เนื่องจากต้องอาศัยการปรับทั้งด้านนโยบาย กระบวนการ และเทคโนโลยี รวมถึงการประเมินสภาพแวดล้อมด้าน IT ที่มีอยู่เดิมขององค์กรอย่างรอบด้าน

แนวทางที่เหมาะสมสำหรับองค์กรที่ต้องการเริ่มต้น คือการเริ่มจากการประเมินความพร้อม (Zero Trust Readiness Assessment) ระบุระบบสำคัญขององค์กร (Crown Jewels) วิเคราะห์ผู้ใช้ อุปกรณ์ แอปพลิเคชัน และรูปแบบการเข้าถึง จากนั้นจึงค่อย ๆ วาง Roadmap การพัฒนา Zero Trust เป็นระยะ (Phased Implementation) ตามแนวทางที่ NSA แนะนำ เช่น การเสริมความแข็งแกร่งด้าน Identity, Device Security, Access Controlและการเพิ่ม Visibility ในระบบ

หากองค์กรยังไม่แน่ใจว่าจะเริ่มต้นจากจุดใด การมีผู้เชี่ยวชาญด้าน Cybersecurity และ Zero Trust Architecture เข้ามาช่วยประเมินและวางแนวทาง จะช่วยลดความซับซ้อนและทำให้การนำ Zero Trust มาใช้เกิดผลลัพธ์ได้จริง

BMSP มีทีมผู้เชี่ยวชาญด้าน Cybersecurity ที่สามารถช่วยองค์กรประเมินความพร้อม ออกแบบสถาปัตยกรรม Zero Trust และวาง Roadmap การนำไปใช้งานให้เหมาะสมกับบริบทขององค์กร เพื่อยกระดับความมั่นคงปลอดภัยและลดความเสี่ยงจากภัยคุกคามไซเบอร์ในระยะยาว

หากต้องการคำแนะนำเพิ่มเติมเกี่ยวกับการเริ่มต้น Zero Trust สำหรับองค์กร สามารถติดต่อ BMSP เพื่อรับคำปรึกษาได้ที่ marketing@bangkokmsp.com

ไทย

ไทย English

English